Se estima que más de 53 mil usuarios de celulares inteligentes en el mundo fueron espiados a través de sus dispositivos durante el 2020.

Se estima que más de 53 mil usuarios de celulares inteligentes en el mundo fueron espiados a través de sus dispositivos durante el 2020. Y muchas de estas situaciones de espionaje sucedieron a través de lo que se conoce como stalkerware.

Es una maniobra de espionaje que en realidad surgió más que nada como un control parental. El uso de teléfonos inteligentes entre niños se popularizó. Las redes y plataformas no tenían los filtros parentales que tienen hoy. Entonces empresas desarrollaron programas que permiten “espiar” todo lo que un usuario hace en su teléfono. ¿Cómo? A través de la instalación de un programa en el celular sin que el usuario se dé cuenta.

El hackeo y el espionaje a celulares no es nada nuevo. Pero a finales del 2020, algunas empresas especializadas en ciberseguridad detectaron y reportaron que una técnica en particular estaba siendo más utilizada que antes y eso encendió algunas alarmas.

"Es un malware que lo que hace es registrar datos que se ingresan en un dispositivo y lo que hace es enviárselos a un tercero. Rastrea los diferentes tipos de información. Monitorea los mensajes SMS mientras que transmite la ubicación de dónde se encuentra la persona", dijo Ethel Kornecki, docente y mánager de seguridad informática.

Además de acceder a la ubicación, las redes sociales y la mensajería, este virus puede ver fotos, videos y archivos en un dispositivo y también escuchar llamadas telefónicas y ver todo lo que se escribe en el teclado.

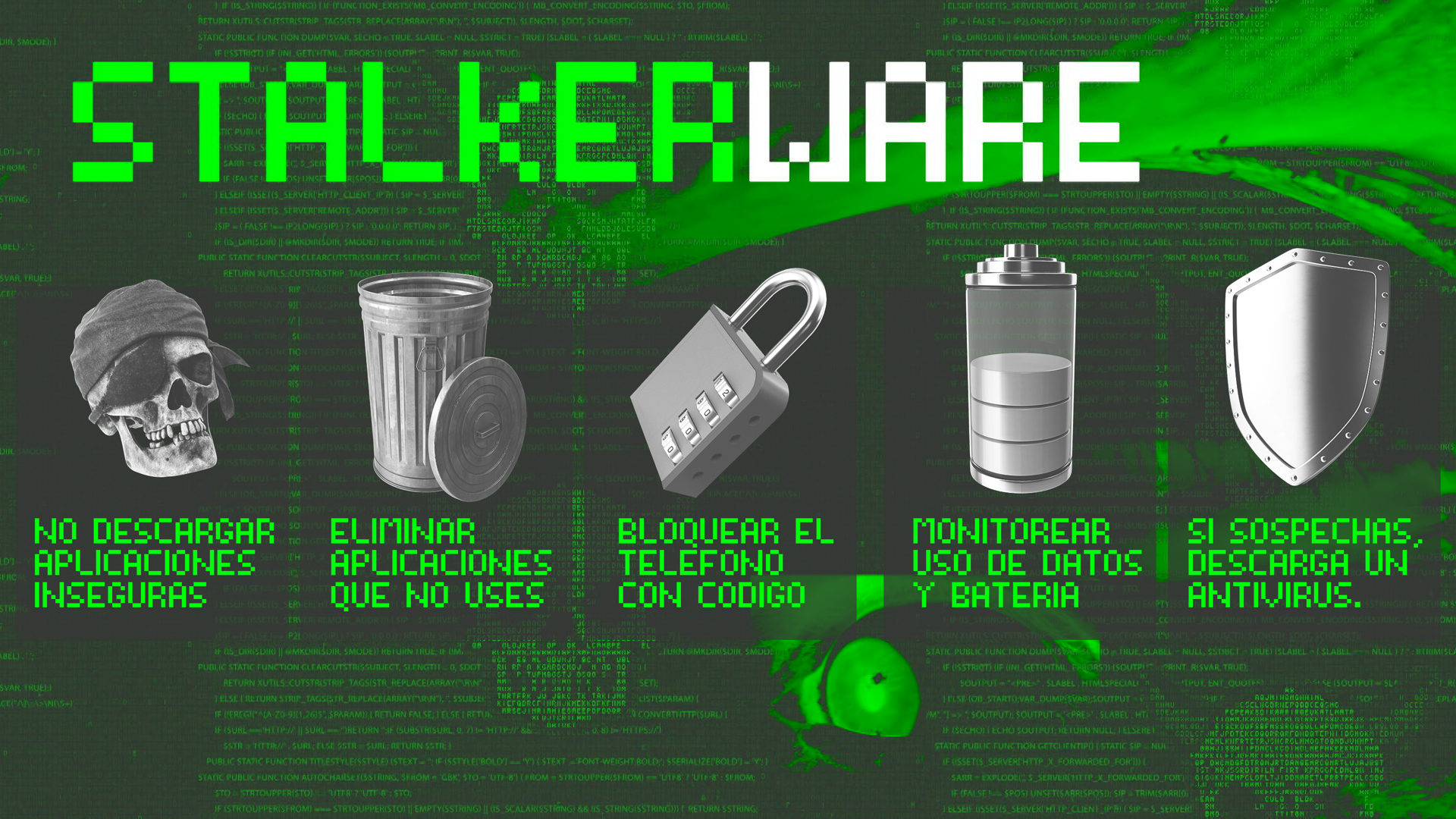

El programa se puede instalar de forma deliberada en un celular por parte de otra persona o puede infectar un teléfono a través de una aplicación maliciosa que se puede descargar por error. De esta manera, siempre funciona sin que el dueño del celular intervenido lo sepa.

"La principal diferencia con un software espía es que justamente se filtra en los sistemas bajo la apariencia de un programa benigno y envía los datos justamente a la gente malintencionada", agregó Kornecki.

La experta agrega que “por lo general se recibe un correo electrónico o un mensaje de texto aparentemente de alguien conocido, en el que se informa que hay que instalar una aplicación específica con urgencia. Una vez instalada, la aplicación infectada abre una puerta trasera a través de la seguridad del teléfono para que el acosador pueda conectarse cuando lo desee”.

Este paso es clave para poder presentar una denuncia. Por lo general cuando nos damos cuenta que somos víctimas de un hackeo atinamos a eliminar esas aplicaciones, pero mantenerlas por un breve tiempo más es importante para que se tipifiquen como pruebas de un delito informático.